Примеры защиты от шпионов

Защита от легального онлайн шпионажа WebWatcher.

Компания, которая разработала шпиона WebWatcher, на рынке легализовала его, как решение для родителей и работодателей, которым нужно присмотреть за детьми или сотрудниками во время работы. В таком подходе, ничего нового нет, многие откровенные компьютерные шпионы распространяются именно под такими благими намерениями. Но все мы знаем, что зачастую используются они совсем для других целей, таких, как коммерческие, промышленные и другие виды шпионажа. Не редко мы слышим об очередном воровстве личных данных и денежных средств, различных организаций и частных пользователей компьютеров, с помощью шпионских приложений, которые якобы должны были безобидно следить за детьми и ленивыми сотрудниками на работе. Этот шпион попал к нам в лабораторию на исследования не просто так. Во-первых, он довольно распространенный на различных рынках, что уже вызывает наш интерес, во-вторых он очень скрытный, а значит может, находится на многих компьютерах длительное время, которые нужно спасать. И в-третьих, есть информация, что от его использования пострадало много людей, значить разоблачение такого шпиона, будет востребовано. По этому в этой статье мы расскажем, как его обнаружить, удалить или защититься, путём маскировки не удаляя шпиона с компьютера, если в этом будет необходимость.

Начнём обнаружение в системе шпиона WebWatcher, его нет ни в процессах, ни в драйверах, ни в службах, он себя ни скрывает специальными методами, через которые обычно прячутся другие и не выдаёт своё присутствие. На первый взгляд, если просмотреть на систему, то она кажется чистая, без подозрительных программ и файлов. То есть неспециалисты и обычные методы защиты скорей всего, в большинстве случаев обнаружить его не смогут. Мы же будем использовать профессиональную версию антишпиона Mask S.W.B Pro, в которой предусмотрены специальные мониторы для выявления таких угроз, даже простыми пользователями.

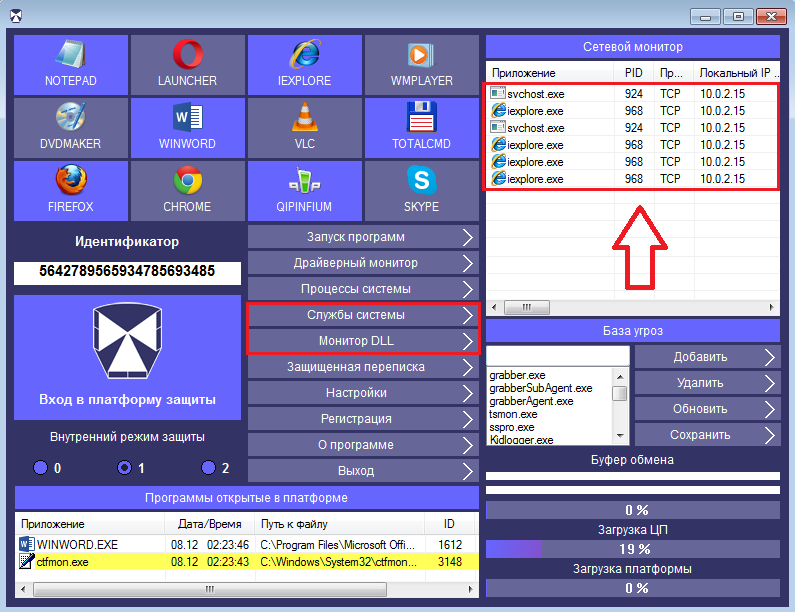

Обычно все шпионы, которые работают онлайн или выбрасывают информацию через Интернет по таймеру, легко обнаружить в сетевом мониторе маскировщика, но не в этом случае. Он, как и все работает через сеть и сетевой монитор всё видит, но проблема в том, что WebWatcher использует для связи со своим шпионским сервером подставные процессы, которые никак нельзя связать с ним и тем более по ним предположить о слежке. Первый процесс iexplore.exe (веб-браузер от Micosoft Internet Explorer) и второй svchost.exe (главный системный процесс для загружаемых и динамичных библиотек). Оба процесса системные и нет чего не обычного в том, что эти процессы находятся в мониторе сети.

По этому продолжим поиск через другие специальные функции “Монитор DLL” и через “Анализ файла svchost.exe ”.

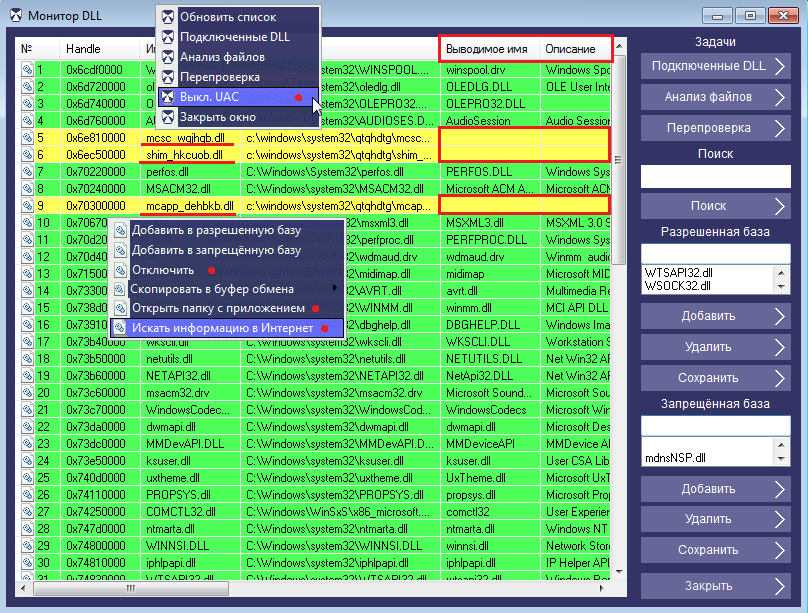

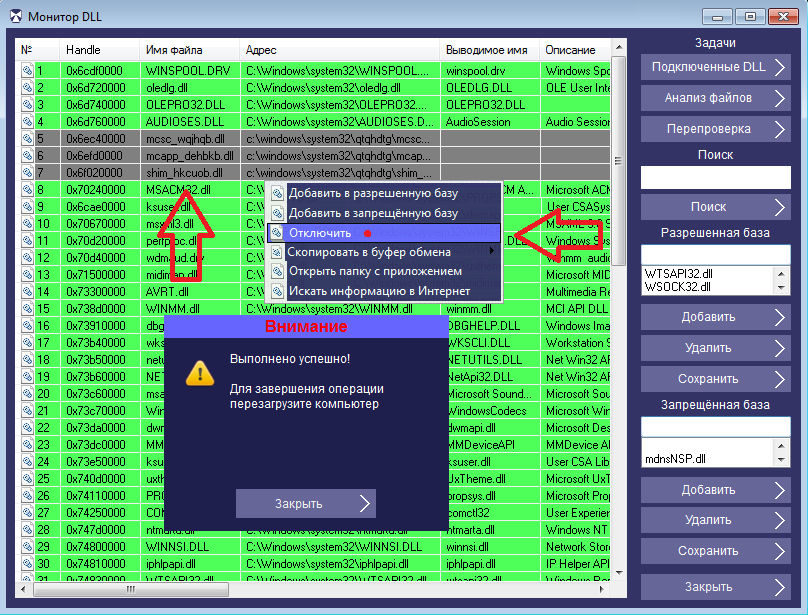

Открываем “Монитор DLL” и отключаем через контекстное меню верхней рамки контроль учётных записей UAC, если он включен. (В новых версиях отключать UAC не нужно.)

(UAC - это контроль учетных записей пользователей системы Windows. Функция позволяющая предотвратить несанкционированные изменения в системных файлах компьютера. UAC обеспечивает защиту, запрашивая разрешение или пароль администратора перед совершением потенциально опасных для компьютера действий или при изменении параметров, которые могут оказать влияние на работу других пользователей).

Маскировщик работает с правами администратора и его мониторы тоже, не все шпионы могут подключаться к программам с такими правами. По этому для детального изучения и выявления в системе вышеописанной слежки мы отключаем UAC на время анализа системы, позже через это же контекстное меню контроль можно включить обратно.

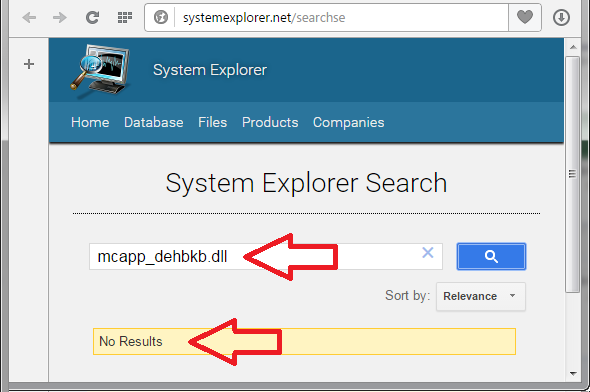

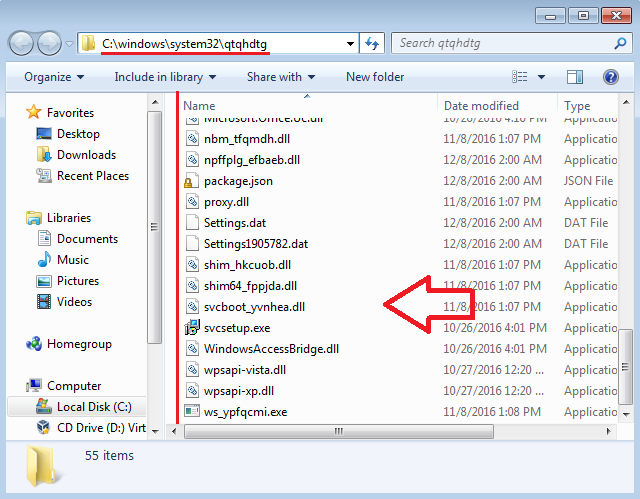

Перезагружаем компьютер, запускаем программу Mask S.W.B Pro и снова открываем “Монитор DLL”. В списке загруженных библиотек обнаруживаем желтым цветом три библиотеки mcsc_wqjhqb.dll, shim_hkcuob.dll и mcapp_dehbkb.dll находящиеся в папке qtqhdtg по адресу C:\Windows\System32\qtqhdtg, это файлы от шпиона WebWatcher, мы это знаем потому, что предварительно сами установили его в систему. Но в таких случаях при обнаружении новых не известных файлов нужно выяснить через специальные базы, кому они принадлежат. Нажимаем правой кнопкой мыши на жёлтую строку и в контекстном меню выбираем пункт “Искать информацию в Интернет”.

Результата нет, такие библиотеки не принадлежат ни системе, ни одной другой компании.

У этих библиотек в списке окна маскировщика нет вводного имени, описания и не указывается компания разработчика. По этому даже, если бы мы не знали, что эти файлы DLL принадлежат шпиону WebWatcher, то всё равно бы их удалили.

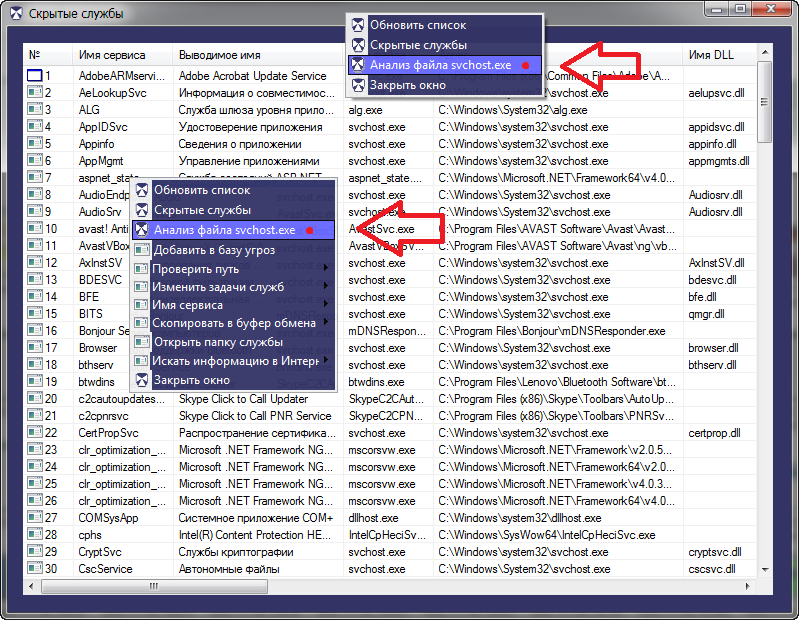

Идём дальше в главном окне Mask S.W.B Pro нажимаем кнопку “Службы системы”, далее “Скрытые службы” и в контекстном меню верхней рамки окна или списка, выбираем пункт “Анализ файла svchost.exe ”.

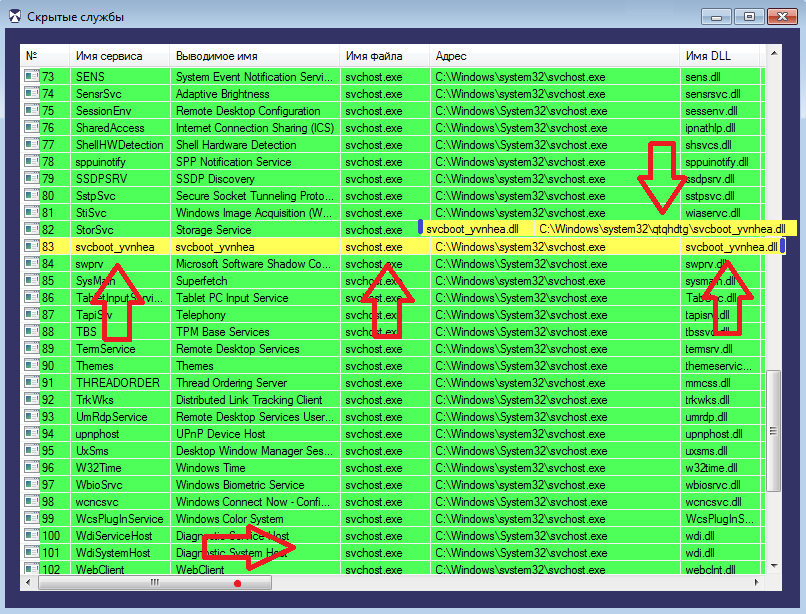

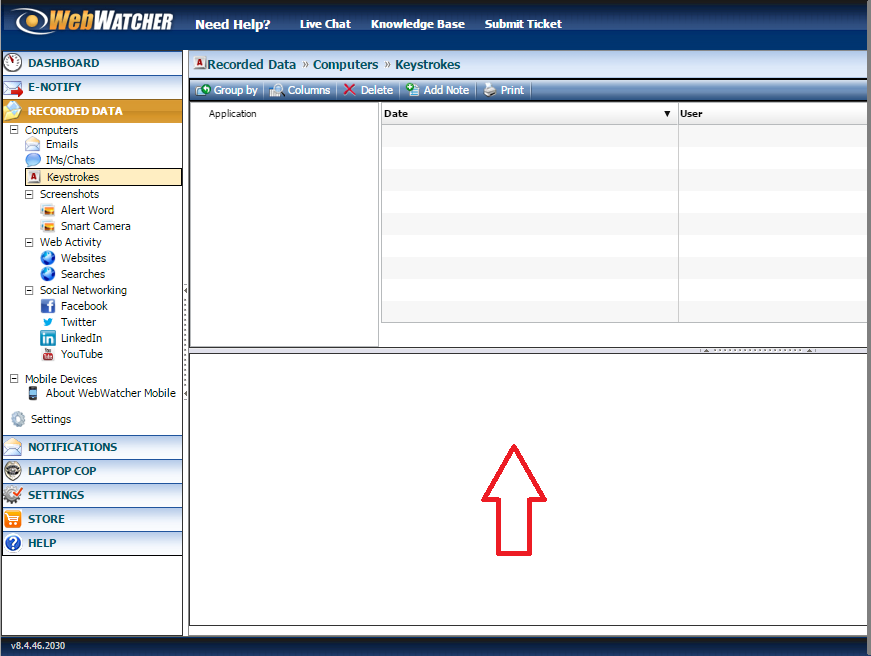

Эта функция разработана специально для выявления шпионов маскирующихся под системные процессы. В открывшимся окне, в списке зелёным цветом показаны системные службы и библиотеки работающие, через процесс svchost.exe. Желтым цветом отображены те, кто маскируются под системный процесс. В нашем случае мы сразу видим службу от шпиона WebWatcher с именем сервиса svcboot_yvnhea работающею, по видом системного процесса с динамично подключаемой библиотекой svcboot_yvnhea.dll и находится она по тому же пути, что и шпионские библиотеки обнаруженные ранее.

Слежка от шпиона WebWatcher с помощью программы Mask S.W.B Pro обнаружена.

Для удаления шпиона WebWatcher из системы открываем окно “Монитор DLL” в главном окне маскировщика, правой кнопкой мыши выделяем строку со шпионским модулем и в контекстном меню выбираем пункт “Отключить”, эту операцию проделываем поочередно для всех шпионских файлов. Если всё сделано правильно, строки со шпионскими файлами станут серыми и появится сообщение об успешно выполненной операции.

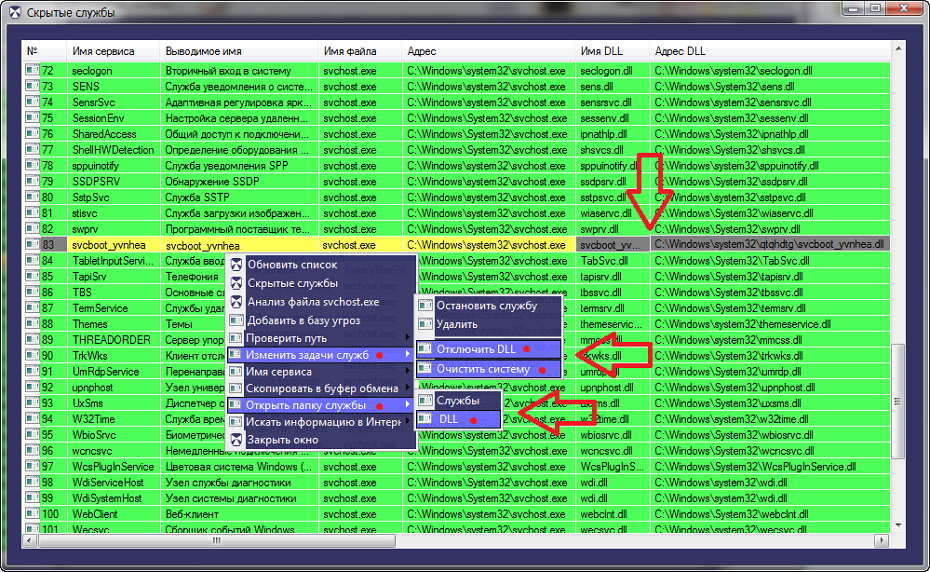

Переходим в “Скрытые службы”, нажимаем через меню верхней рамки окна “Анализ файла svchost.exe”, в списке, правой кнопкой мыши, выделяем строку с присоединенным файлом от шпиона. В контекстном меню, в подразделе “Изменить задачи служб” нажимаем пункт “Отключить DLL”, если всё пройдёт успешно блок с номером, именем и адресом DLL станут серого цвета.

Далее перезагружаем компьютер, библиотеки DLL, которые использовал шпион, как и он сам, будут отключены. Но нам нужно ещё удалить, его папку, с оставшимися файлами и информацию о нём в системе. В окне скрытых служб выбираем пункт, в котором сохранилась информация, от отключенного нами шпиона и в контекстном меню в подразделе “Открыть папку служб” выбираем пункт “DLL”. Удаляем там всё содержимое в месте с папкой, следующим действием после этого в подразделе “Изменить задачи служб” нажимаем пункт “Очистить систему”.

После всех проделанных действий, шпион WebWatcher будет удалён полностью.

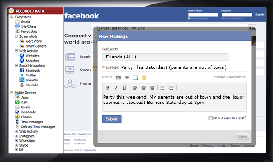

Если, по какой либо причине вы не вправе или не хотите удалять шпиона WebWatcher со своего компьютера, но хотите скрыть (замаскировать) свои действия от него, вводя следящего завами в заблуждение. Вы можете зайти в платформу защиты Mask S.W.B Pro, нажав в главном окне большую кнопку с логотипам программы и работать там с нужными вам приложениями. Все ваши действия, производимые в защищённой среде, шпион WebWatcher не сможет, не перехватить, не увидеть. Данные на шпионский сервер, будут, отправятся пустыми.

Скачайте программу антишпион — маскировщик Mask S.W.B и проверьте - осуществляется ли за вами скрытая слежка при помощи онлайн слежки WebWatcher

Скачайте программу антишпион — маскировщик Mask S.W.B и проверьте - осуществляется ли за вами скрытая слежка при помощи онлайн слежки WebWatcher